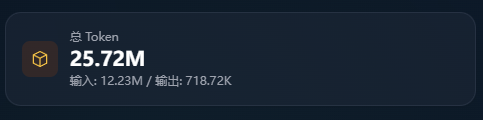

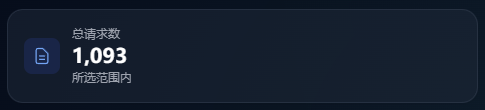

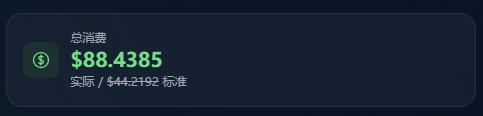

很多人真正卡住的,不是 OpenClaw 装不上,而是装好之后如何放心的让他做事,你会发现一条命令下去他有无数的exec审批让你处理,然后你再陷入各种权限报错,最终token花了不少事情也没办成。我在经历了4天重装卸载,持续不断的折腾学习,用掉了25M的Token后,龙虾终于正式的开始为我工作了。我也算是初窥门径,渐渐的熟悉了龙虾的运转流程。

不得不提这东西真的烧钱,如果4天烧的Token比我之前三个月Vibe coding的都多

言归正传,这种担心并不多余。OpenClaw 不是单纯的聊天工具,它可以读写文件、执行命令、控制浏览器、发送网络请求。能力越强,权限边界就越值得认真处理。问题在于,很多人一提“权限设置”,脑子里只有一个模糊概念,仿佛只要找到某个总开关就能把风险解决。实际上并不是这样。

OpenClaw 的安全边界更像是几层机制叠在一起:运行位置、工具是否开放、命令白名单、人工审批,以及是否允许把执行提升到宿主机。你如果只盯其中一层,很容易越配越乱;但把这几层关系理顺之后,日常使用就会清楚很多。

一、先搞清楚:OpenClaw 到底危险在哪

如果只是让 AI 写作、整理资料、查网页,风险其实不高。真正让人紧张的,是它能碰到本地机器。

比较典型的风险点主要有这些:

exec可以直接执行 shell 命令read、write、edit可以读写本地文件browser能操作网页、填表、点击按钮web_fetch能发出 HTTP 请求

其中最该盯住的是 exec。因为一旦命令执行边界太宽,AI 的误判就不只是“答错一句话”,而可能变成误删文件、误改配置,甚至把命令跑到你根本没想让它碰的机器上。

所以安全配置的核心不是“把 OpenClaw 完全锁死”,而是把它限制在刚好够用的范围里。你需要它干什么,就给它什么能力;不需要的部分,就不要放开。

二、理解 OpenClaw 权限,先记住这 3 层

很多人把 sandbox、tool policy、elevated 混成一团,其实它们管的是三件不同的事。

1. Sandbox:决定工具默认在哪儿跑

Sandbox 回答的是“执行地点”问题。

off:直接在宿主机跑non-main:非主会话进沙箱all:所有会话都进沙箱

它决定的是默认运行环境,不是“能不能执行”。你可以把它理解成地理边界:是在隔离房间里做事,还是直接进你的真实机器里做事。

2. Tool Policy:决定工具本身能不能用

这一层管的是工具可用性,比如:

exec是否开放browser是否开放read/write/edit是否允许

如果 tool policy 把 exec 禁了,后面不管你怎么调 /exec 或 /elevated,都没法绕过去。它属于硬边界。

3. Elevated:决定 sandbox 下的 exec 要不要提到宿主机

/elevated 最容易被误会成“超级管理员模式”,其实不是。它影响的主要是 exec 是否提升到 gateway host 执行。

关键点只有一个:

- 它只影响

exec - 它不会凭空给你更多工具权限

- 它也不等于自动绕过其他限制

换句话说,sandbox 决定默认在哪跑,tool policy 决定工具能不能用,elevated 决定 exec 要不要提到宿主机。这三层是叠加关系,不是替代关系。

三、真正决定危险程度的,是 exec 这 3 个参数

如果只抓主线,OpenClaw 权限管理里最值得记住的是 host、security 和 ask。

host:命令在哪台机器上执行

sandbox:在沙箱中执行gateway:在网关宿主机执行node:在节点机器上执行

这解决的是“地点问题”。地点越真实、越接近你的主机,风险自然越高。

security:命令边界开到哪一步

deny:拒绝 host execallowlist:只允许白名单中的命令full:完全放开

这才是真正影响边界大小的核心参数。对大多数人来说,allowlist 是最值得长期使用的平衡点。

ask:要不要人工确认

off:不确认on-miss:白名单没命中才确认always:每次都确认

最简单的理解方式就是:

security决定理论边界有多大ask决定你要不要在中间插手确认

这两者配在一起,才是你实际感受到的“它会不会乱来”。

四、为什么我更推荐 allowlist,而不是直接 full

很多人刚接触 OpenClaw 时,最容易走两个极端:

- 要么什么都不敢开,结果工具几乎没法用

- 要么图省事直接

full,最后自己也不敢放心交给它

更稳妥的路线通常是:allowlist + 按需审批。

原因很简单:

- 白名单能真正缩小命令边界

- 你可以在实际使用中逐步补充常用命令

- 没命中的命令会停下来,给你一次判断机会

- 这样比“每次都弹确认,但实际边界很宽”更靠谱

说得更直白一点:老是确认,不等于设计了好边界;把命令范围本身收窄,才是真正的安全感来源。

五、本地电脑用户,最应该优先做的 5 件事

如果你是在 Mac 或个人 PC 上跑 OpenClaw,而不是在纯测试环境里折腾,我建议优先把下面几件事做好。

1. 给 exec 设置 allowlist

这是第一优先级。最危险的不是 AI“会不会犯错”,而是它犯错时有没有足够大的行动空间。白名单的意义就在于:即使 AI 判断失误,它能调用的也只是你明确允许的那部分工具。

实践上,不要一开始就把一大堆解释器、运行时、系统级命令全放进去。先从你真的要用到的少数 CLI 开始,后续再慢慢补。

2. 删除操作尽量用可恢复方案

如果你的工作流里会涉及文件清理,最好把“删除”变成可恢复操作,而不是默认直接永久删除。像 macOS 上用废纸篓式删除,而不是直接 rm,就属于成本很低但收益很高的习惯。

这不是保守,而是现实:AI 最怕的不是大错,而是“小错但不可逆”。

3. 给 workspace 划清边界

最理想的方式,是单独给 OpenClaw 划一个专用工作目录,只把你愿意让它碰的东西放进去。

如果把 workspace 直接指到主目录、桌面或一大片工作文件夹,本质上等于没隔离。真正有意义的隔离,是把 AI 的可操作范围明确缩小到一块受控区域内。

4. Gateway 尽量保持 loopback

对于大多数个人用户来说,gateway 只绑定本机才是合理默认值。把它直接暴露到公网,风险会急剧上升。

如果确实有远程访问需求,优先考虑私有网络方案,而不是简单做公网暴露。否则你担心的就不再只是 AI 误操作,而是别人能不能直接碰到你的入口。

5. 每次升级后重新检查安全边界

很多人做完一次配置就不再看了,但实际使用中,升级、插件变化、节点接入、工作流扩展,都会改变风险面。权限设置不是“一劳永逸”,而是应该跟着使用场景一起迭代。

六、safeBins、allowlist、审批,这三者不是一回事

这是另一个高频误区。

有些人会把 safeBins 当成“更方便的白名单”,其实两者并不等价。

allowlist关注的是:哪些可执行文件被明确允许safeBins关注的是:某些窄权限文本处理工具在非常受限的参数模式下使用ask/ 审批 关注的是:要不要人工点头

也就是说:

- allowlist 解决“能不能跑这个命令”

- safeBins 解决“某些工具能不能以窄权限方式跑”

- ask 解决“跑之前要不要你确认”

特别要注意的一点是,不要为了图方便,把 python3、node、bash 这种解释器直接当成 safeBins 思路来用。它们天生就能执行代码、读文件、拉子进程,不适合被当成“窄权限工具”。

七、/exec 和 /elevated,到底差在哪

这个问题值得单独说,因为很多人会把它们当成同一个东西。

可以用一句话记:

/exec更像是在设置会话级的默认执行参数/elevated更像是在决定 exec 是否要提升到宿主机执行

/exec 不是“开权限总开关”,它只是告诉当前会话以后默认按什么方式执行。真正能不能执行,仍然要同时看 tool policy、security、allowlist、审批等多层判断。

而 /elevated 也不是“我现在进入管理员模式了”。它只是影响 exec 是否提升,以及提升后还要不要继续经过审批和边界检查。

真正风险明显上升的,通常不是普通的 elevated 开启,而是那种接近“完全放开审批”的配置。

八、对普通用户来说,最实用的 3 套思路

如果你不想一头扎进文档里,我更建议按使用场景选方案。

方案一:保守型

适合刚开始用 OpenClaw,或者机器里有重要文件、不想一上来就让它碰宿主机的人。

思路是:

- 尽量保留 sandbox

- host exec 偏向更严格边界

- 审批保持较高频率

- 只开放极少量明确需要的工具

优点是心里踏实,缺点是效率没那么高。

方案二:日常实用型

这是我最推荐大多数人从这里起步的方案。

核心思路:

security=allowlist- 审批用

ask=on-miss - 白名单只放少量长期稳定使用的命令

这套组合很适合做日志查看、固定脚本执行、文本处理、常规自动化。白名单命中的事情可以顺畅做,越界的命令也不会悄悄放过去。

方案三:高自由度型

适合测试机、实验环境,或者你非常清楚自己在做什么、出了问题也能兜底的场景。

这种配置虽然爽,但本质上已经接近把 OpenClaw 当成真实执行代理。机器里如果有重要数据、运行中的服务、或者你没有明确回滚方案,就不建议轻易这么配。

高自由度不等于高手,很多时候只是把保险丝拆了。

最后给一个实用结论

如果你问我,大多数个人用户最值得从哪一套开始,我会很明确地回答:

从 allowlist + on-miss 这类平衡配置起步。

原因不复杂:它已经足够让 OpenClaw做很多正经工作,又不会因为一次奇怪的命令就把边界全部拆掉。你可以一边用,一边逐渐把真正需要的能力补进来,而不是一开始就把整台机器交给它。

权限设置最怕的不是“开得不够”,而是你根本没想清楚为什么要开。一个真正好用的 AI 助手,不应该建立在你对它隐隐不安的前提上。与其追求“什么都能做”,不如先把它限制在你愿意信任的范围里。这样它才更像助手,而不是一颗你不敢碰的定时炸弹。